Il 2018 è iniziato con la rivelazione di quelle che sono state definite le vulnerabilità hardware più gravi nella storia dell’informatica moderna, difetti fondamentali nell’architettura dei processori che colpivano praticamente ogni computer, server, smartphone e dispositivo connesso prodotto negli ultimi due decenni. Spectre e Meltdown, i nomi evocativi dati a queste vulnerabilità dai ricercatori che le hanno scoperte, non erano bug software che potevano essere corretti con una semplice patch ma difetti nel modo stesso in cui i processori eseguivano le istruzioni, conseguenze di ottimizzazioni per la velocità implementate senza considerare le implicazioni di sicurezza. La scoperta è stata resa pubblica il tre gennaio 2018 dai team di Google Project Zero, università e aziende di sicurezza che avevano coordinato la disclosure con i produttori di chip, anche se i dettagli sono trapelati prima del previsto costringendo a un’accelerazione degli annunci. L’impatto potenziale era senza precedenti: miliardi di dispositivi vulnerabili, dai laptop personali ai data center cloud che ospitavano i dati di milioni di aziende, con la prospettiva che correggere completamente il problema avrebbe richiesto una generazione di nuovi processori ancora lontani dalla produzione.

Meltdown e l’erosione delle barriere di sicurezza

Meltdown sfruttava una tecnica chiamata esecuzione speculativa che i processori moderni utilizzavano per aumentare le prestazioni, anticipando l’esecuzione di istruzioni prima di sapere se sarebbero state effettivamente necessarie. Il problema emergeva quando il processore speculava attraverso i confini di sicurezza che normalmente impedivano ai programmi utente di accedere alla memoria del kernel del sistema operativo, area protetta dove risiedevano dati sensibili come password, chiavi crittografiche e informazioni di altri programmi. Anche se l’accesso speculativo veniva poi annullato quando il processore si accorgeva di aver violato i permessi, l’informazione letta rimaneva nella cache del processore e poteva essere ricostruita attraverso tecniche sofisticate di timing che misuravano quanto tempo impiegava l’accesso a determinate locazioni di memoria. Un programma malevolo poteva quindi leggere gradualmente tutta la memoria del sistema byte per byte, inclusi i dati che avrebbero dovuto essere protetti, senza che il sistema operativo rilevasse alcuna violazione perché tecnicamente non ne era avvenuta nessuna secondo le regole tradizionali di protezione della memoria. Meltdown colpiva principalmente i processori Intel prodotti dal 1995 in poi e alcuni chip ARM, mentre AMD risultava immune grazie a differenze architetturali nella gestione dell’esecuzione speculativa.

Spectre e la portata universale della vulnerabilità

Se Meltdown era grave, Spectre era potenzialmente ancora peggiore per la sua portata universale e la difficoltà di mitigazione completa. Le due varianti di Spectre sfruttavano aspetti diversi dell’esecuzione speculativa per ingannare i programmi a rivelare i propri segreti, e a differenza di Meltdown colpivano praticamente tutti i processori moderni inclusi Intel, AMD e ARM, il che significava che computer, server, smartphone, tablet, console e dispositivi IoT erano tutti vulnerabili. La prima variante manipolava il branch prediction, il meccanismo con cui il processore indovinava quale percorso di codice sarebbe stato eseguito dopo un confronto, per far eseguire speculativamente codice che accedeva a dati protetti. La seconda variante sfruttava il branch target injection per reindirizzare l’esecuzione speculativa verso codice controllato dall’attaccante. Particolarmente preoccupante era la possibilità di sfruttare Spectre attraverso JavaScript nel browser, il che significava che un semplice sito web malevolo poteva potenzialmente leggere dati da altre tab aperte nello stesso browser, incluse sessioni bancarie o email. I browser hanno dovuto implementare mitigazioni che riducevano la precisione dei timer JavaScript e isolavano maggiormente i processi, ma la possibilità di attacchi completamente eliminata richiedeva modifiche hardware nei processori futuri.

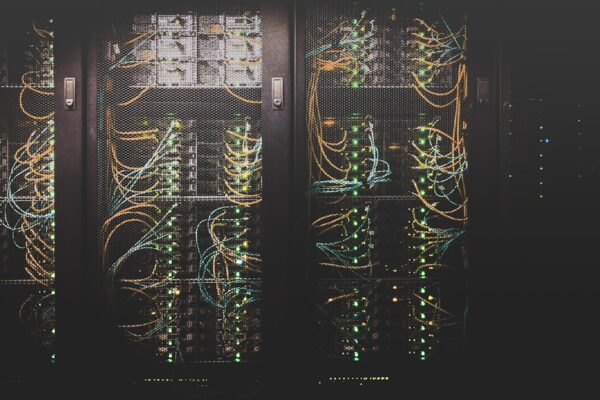

L’impatto sul cloud computing e la condivisione dell’hardware

L’ambiente dove Spectre e Meltdown presentavano i rischi più significativi era il cloud computing, dove più utenti e aziende condividevano lo stesso hardware fisico attraverso la virtualizzazione, con le macchine virtuali di diversi clienti che giravano sugli stessi processori e potenzialmente nella stessa cache. In teoria, un attaccante che riusciva a posizionare codice malevolo su un server cloud condiviso poteva utilizzare queste vulnerabilità per leggere i dati di altri clienti sullo stesso hardware fisico, bypassando le protezioni della virtualizzazione che avrebbero dovuto garantire l’isolamento completo. Amazon AWS, Google Cloud e Microsoft Azure hanno dovuto applicare patch a tutta la loro infrastruttura e riavviare milioni di server, un’operazione che ha causato interruzioni di servizio e degradazione delle prestazioni durante le settimane di remediation più intensa. I provider cloud si sono affrettati a rassicurare i clienti che non erano stati rilevati exploit attivi e che le mitigazioni implementate riducevano significativamente il rischio, ma la fiducia nella sicurezza fondamentale del modello cloud condiviso era stata scossa. Le aziende più sensibili alla sicurezza hanno iniziato a valutare infrastrutture dedicate invece che condivise, accettando costi maggiori in cambio di isolamento hardware completo.

Le patch e il loro impatto sulle prestazioni

Microsoft, Apple e i maintainer di Linux hanno rilasciato rapidamente patch del sistema operativo che implementavano KPTI (Kernel Page Table Isolation), una tecnica che separava completamente le page table del kernel da quelle dei processi utente eliminando la possibilità di accesso speculativo alla memoria del kernel. Il problema era che questa separazione aveva un costo in termini di prestazioni perché ogni syscall richiedeva ora un cambio completo del contesto di memoria invece di utilizzare la mappatura condivisa che era stata progettata proprio per evitare questo overhead. L’impatto variava significativamente a seconda del workload, con le applicazioni che facevano molte syscall come database e file server che vedevano degradazioni dal cinque al trenta percento, mentre l’uso quotidiano e il gaming mostravano impatti trascurabili. Intel ha rilasciato aggiornamenti del microcode che implementavano mitigazioni aggiuntive a livello di firmware, ma le prime versioni causavano riavvii casuali su alcuni sistemi costringendo l’azienda a ritirarle e rilasciarle corrette settimane dopo. AMD ha enfatizzato che i suoi processori richiedevano mitigazioni meno invasive grazie alle differenze architetturali, cercando di trasformare la crisi in opportunità competitiva. Gli utenti si trovavano davanti alla scelta impossibile tra applicare patch che rallentavano i loro sistemi o lasciare vulnerabilità aperte che potevano essere sfruttate da attaccanti.

La risposta dei produttori di chip e le polemiche

Intel si è trovata al centro delle critiche più intense sia per la gravità di Meltdown che colpiva i suoi processori in modo esclusivo, sia per la gestione della comunicazione che è apparsa a molti come tentativo di minimizzare la responsabilità. I comunicati stampa dell’azienda enfatizzavano che si trattava di un problema dell’industria che colpiva tutti i processori moderni, affermazione tecnicamente vera per Spectre ma fuorviante dato che Meltdown era specifico Intel e rappresentava la vulnerabilità più immediatamente sfruttabile. La rivelazione che il CEO Brian Krzanich aveva venduto azioni Intel per milioni di dollari nel novembre precedente la disclosure pubblica ha sollevato domande sulla possibilità che avesse agito sulla base di informazioni privilegiate riguardo alla gravità delle vulnerabilità, anche se Intel ha sostenuto che la vendita era parte di un piano programmato in precedenza. AMD ha colto l’opportunità per differenziarsi, sottolineando pubblicamente l’immunità a Meltdown dei propri processori e suggerendo che le scelte architetturali Intel orientate esclusivamente alle prestazioni avevano sacrificato la sicurezza. I produttori hanno promesso che le future generazioni di processori avrebbero incluso protezioni hardware contro queste classi di vulnerabilità, ma il rollout di tali processori avrebbe richiesto anni e la sostituzione dell’installato esistente molti di più.

Le varianti successive e la natura sistemica del problema

Nei mesi successivi alla disclosure iniziale, i ricercatori hanno continuato a scoprire varianti aggiuntive di Spectre e nuove vulnerabilità correlate che sfruttavano aspetti diversi dell’esecuzione speculativa, suggerendo che il problema non era un singolo bug ma una classe intera di vulnerabilità derivante da scelte architetturali fondamentali. Spectre-NG, Foreshadow, Fallout e altre varianti con nomi evocativi hanno continuato ad emergere, ciascuna richiedendo mitigazioni aggiuntive e ciascuna dimostrando che la superficie di attacco era più ampia di quanto inizialmente compreso. Questo flusso continuo di nuove vulnerabilità ha reso chiaro che non esisteva una soluzione definitiva a breve termine, solo un processo incrementale di identificazione e mitigazione che avrebbe continuato per anni. L’esecuzione speculativa era troppo importante per le prestazioni dei processori moderni per essere semplicemente disabilitata, ma le ottimizzazioni che la rendevano efficace creavano inevitabilmente canali laterali attraverso cui le informazioni potevano filtrare. I processori futuri avrebbero dovuto essere progettati con la sicurezza come requisito fondamentale invece che come aggiunta successiva, un cambio di paradigma che avrebbe richiesto anni di ricerca e sviluppo prima di tradursi in prodotti commerciali.

Le implicazioni durature per la sicurezza hardware

Spectre e Meltdown hanno segnato la fine dell’assunzione implicita che l’hardware fosse sicuro per definizione e che le vulnerabilità di sicurezza fossero esclusivamente problemi software risolvibili con patch. Per due decenni i produttori di processori avevano ottimizzato per velocità e efficienza senza considerare adeguatamente le implicazioni di sicurezza delle loro scelte architetturali, e il 2018 ha presentato il conto di questa negligenza collettiva. L’industria ha dovuto confrontarsi con la realtà che miliardi di dispositivi attualmente in uso contenevano difetti fondamentali che non potevano essere completamente corretti senza sostituzione dell’hardware, una prospettiva che avrebbe richiesto anni se non decenni per concretizzarsi dato il ciclo di vita tipico dei computer e soprattutto dei server enterprise. Le implicazioni per la fiducia nel computing erano profonde: se non si poteva essere certi che il processore stesso non tradisse la sicurezza del sistema, quali garanzie rimanevano? Nel frattempo, la raccomandazione pratica per utenti e aziende rimaneva quella di sempre: aggiornare tutto, applicare tutte le patch, accettare la perdita di prestazioni come prezzo della sicurezza, e sperare che nessun attaccante fosse abbastanza motivato e sofisticato da sfruttare queste vulnerabilità prima che il lento processo di sostituzione hardware le rendesse irrilevanti.